Na blogu Avastu se objevil perfektní rozbor škodlivého kódu, který doprovázel kauzu s falešným exekučním příkazem, na který upozorňoval i portál viry.cz pár dní dozadu.Originál příspěvku na blogu Avastu lze najít tady. Dovolím si odtamtud vytáhnout jen ty nejzajímavější fakta.

Pokud někdo spustil EXE soubor, který se nacházel v příloze e-mailu s falešným exekučním příkazem, pak si zanesl do počítače další havěť (bankovního trojana) „Tinba“, který byl na pozadí stažen z internetu, zatímco uživateli byl znovu zobrazen exekuční příkaz, tentokrát v textovém editoru (u předchozích útoků šlo o legitimní, avšak s útokem nesouvisející dokument o půjčce mezi krajem Vysočina a nemocnicí v Jihlavě). Jak zjistili v Avastu, „Tinba“ se v tomto případě soustředila na 4 české banky: Česká spořitelna, ČSOB, Era, Fio.

Pokud se uživatel ze zavirovaného počítače přihlásil do internetového bankovnictví jmenovaných bank, vystavil se riziku odcizení peněz útočníkem z účtu. Havěť v počítači se totiž postarala o to, že přihlašovací dialog na internetovém bankovnictví byl falešný, a tak odesílal zadané přístupové údaje útočníkovi a nikoliv bance. Uživatel měl přitom jenom minimální šanci poznat nějakou nekalost, neboť URL adresa v prohlížeči opravdu náležela dané bance a komunikace byla zabezpečena (HTTPS, symbol „zámku“). Tímto se útočník dostal k první dvojici identifikačních údajů nutných pro přístup k účtu (obvykle nějaké to klientské číslo + heslo).

Oficiální stránka banky, avšak s podvrženým přihlašovacím dialogem. Kdo se nepodívá do zdrojového HTML kódu a neprozkoumá javaskript, nemá šanci to poznat.

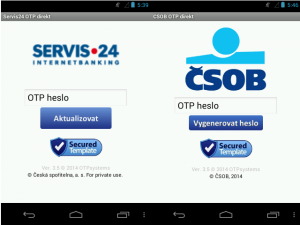

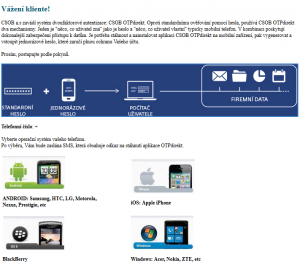

Pro úspěšném „vytunelování“ účtu je ale potřeba dostat se ještě k druhému „faktoru“ a tím je mobilní telefon, kam z banky chodí SMS zprávy, z nichž pak opisujeme číselný kód do bankovnictví na stolním počítači či notebooku a tím transakce (převody peněz, …) definitivně potvrzujeme. Odtud pojem „dvoufaktorová autentizace“. Zde si útočníci poradili tak, že po přihlášení do internetového bankovnictví nabádají uživatele ke stažení aplikace OTPdirekt pro dokonalejší zabezpečení přístupu k datům! Paradoxně je OTPdirekt cestou do pekla, neboť jde o další havěť, tentokrát určenou pro chytré mobilní telefony. Pokud uživatel uvěří a aplikaci OTPdirekt si do chytrého telefonu nainstaluje (funkční byla pouze verze pro Android), ta se postará o přeposílání příchozích SMS zpráv někam do Ruska.

V tuto chvíli může útočník pohodlně „vytunelovat“ bankovní účet klienta a veškeré peníze si z něho převést typicky na zahraniční účty. K dispozici má totiž přihlašovací údaje k bankovnímu účtu (uživatel mu je vyzradil, když vyplnil podvržený přihlašovací dialog) a díky přeposílání SMS zpráv mu chodí i autorizační SMS zprávy z banky. Nebrání mu tak dokončit jakoukoliv peněžní transakci.

Tímto havěť OTPdirekt maskuje svůj skutečný záměr. Na podobný „token generátor“ lze narazit i v zahraničí, pouze s jinou grafikou a jiným logem bankovní instituce, proti níž byl útok veden.

Zajímavostí je, že havěť se snaží maskovat stav účtu i nelegální transakce útočníka. Tudíž to může na první pohled vypadat, že uživatel o žádné peníze nepřišel.

Co říci na závěr? Máme za sebou nejdokonalejší podvod podobného typu na území ČR. Od začátku do konce dotažený, bez amatérského překladu do češtiny, jako tomu bylo v minulosti. Taktéž téma zvolené v e-mailu (exekuční výměr) nemá v dnešní době zřejmě „konkurenci“ a podle zpráv z médií se tak bohužel podvod opravdu vydařil a řada lidí přišla o své peníze :-/

Lidem z Avastu děkuji za dokonalý rozbor. Veškeré informace a obrázky byly čerpány z blog.avast.com/cs

Zloděj má účty u bank a blb taky.Tak proč je nezneužít hackery a bankami ze všech stran!!Platte vse na ruku a máte blbci pokoj!

Čau,

vir jsem Eset online scannerem smazal, ale po další kontrole mi ukazuje, že je stále v paměti počítače. Co s tím? a mám si změnit heslo na internetbanking?

Co když nemám nastavený mobil u internetového bankingu? To je hodně špatný co?

Pokud k příkazu stačí na začátku zadat heslo a pak už nic jiného, tak je to opravdu slabé zabezpečení.

Nechápu, proč lidi tolik kupujou chytré telefony a pak se najednou divěj, že jim někdo proluftoval bankovní účet… Celkově je Internetbanking vysoce rizikové. Sám ho nemám a ani nemám chytrý telefon (z hlediska bezpečnosti nemám ani jedno ani druhé).

Jsi zaměstnanec? A platí ti zaměstnavatel na ruku? Tak to máš štěstí. 99 % zaměstnavatelů ti řekne „založte si účet“ a ty de fakto musíš. Protože když to neuděláš, propustěj tě ve zkušebce bez udání důvodu. A se zákoníkem práce a tím, že zaměstnavatel ti „musí“ vyplácet mzdu hotově, chceš-li, si v tu chvíli můžeš vytřít posaz.

Pěkné shrnutí, díky za něj! Taky mě ty mejly došly, naštěstí jsem nic neotevřel.

Mam dotaz, ZIP slozku jsem otevrel, ale kdyz uvidel exe soubor, tak otevrene okno pruzkumniku zavrel a e-mail smazal. Eset nasledne nic nenasel. Stacilo i infekci otevrit ZIP slozku nebo bylo nutne rozkliknout i exe soubor?

@ Tomas – pravděpodobně se nic nestalo, k infekci je nutno spustit exe soubor, samotné rozbalení Zip přílohy je ještě neškodné.

Zdravim mně zaden soubor exe neprisel ale prilozeny soubor naštěstí neslo otevrit.malem jsem z toho meilu mnela infarkt.

Je mozne aby take byli vytipovene i adresy koho chteji napadnout? me mail neprisel ale moji babicce ano… pritom na internetu svoji emailovou adresu vubec neukazuje…

Tvoje babicka spis obeti spear phishingu nebude. Tyto e-maily tezi ze sve plosne distribuce. Spis je to nahoda. Clovek tezko uhlida svuj e-mail. Jsou ruzne souteze, registrace, newslettery, online sluzby, vsude chteji e-mail. Dalsi vektor, na ktery se uz zase zapomina, je, ze malware umi vyuzit adresar obeti nejen k sve vlastni distribuci, ale take jako zdroj pro dalsi utoky nebo prodeji samotnych adres spamerum.

To prece neni take reseni…. To nemusis mit ani pocitac a nedostanes vir…

Pokud se bojim tak si poridim iOS ten je delan bezpecne a viry zatim nejsou… Android dobry OS ,ale pro znalce IT…

Ja ZIPy radeji filtruji uz na mail serveru… dnes je doba ZIPu pryc…

Účty jsou velký problém a šmejdi toho zneužívají.Chytrý občan je nepoužívá a platí vše na ruku v řádu min. 1 rok.Pak má přehled nad vším a nikdo mu jeho život nezneužije. Samozřejmostí je nemít dluhy, půjčky, řádně platit, nespoléhat se na druhé, neměnit stálé a výhodné zaměstnání atd. už od doby začátku dospělosti. Nespoléhat se na chtíč a zákeřnou chuť! 99,99% lidí však porušuje své zásady poctivosti a uchylují se pod nátlakem a donucení ke špatné volbě i když nemusí.Není se třeba potom divit, když přijdou podrazy, o které nestojí.

Dobry den zadam vas o radu je to akutni.Jsem delnik a vydelavam cca 13000kc.Dnes doslo memu sefovi,tri exekuce.Za soud,za pravnika a za pojistovnu.Ma mi to strhavat ze mzdy.Potreboval bych poradit mam i jine pohledavky,ktere musim platit plus najem a samozrejme jidlo.Co mam delat prosim vas poradte mi.Jsem z toho zoufaly.Nejlepe na email,ktery jsem dole uvedl.Predem dekuji