Před pár dny se na nějakém tom „underground“ fóru objevil reklamní příspěvek o „továrně“ na havěť s názvem Satan. Bez větších zkušeností si tak může kdokoliv vyrobit vlastní ransomware, rozšířit ho a inkasovat peníze od obětí, které chtějí svoje zašifrovaná data zpět.

Tak jak se už v minulosti objevoval pojem „malware as a service“ (havěť jako služba), nyní tu máme ukázkový „ransomware as a service“ nazvaný Satan. Z principu fungování ransomware se u této služby neřeší žádný vstupní poplatek, neboť vydělávání peněz je hlavním účelem této havěti a děje se tak velice přímočaře („zaplať, nebo příjdeš o data“). Služba tak rovnou příchází se systémem provize, kdy si útočníci nechají 30% z každého úspěšného útoku (resp. z plateb od obětí) a škodolibým uživatelům služby předají 70%, opět ve formě bitcoinů.

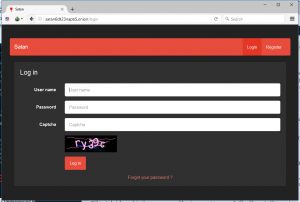

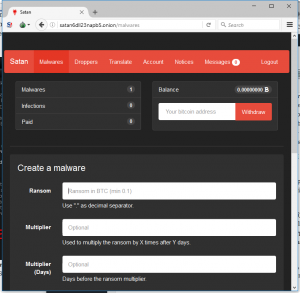

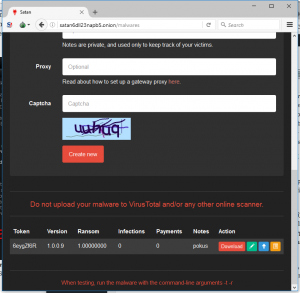

Ale hezky od začátku. Pokud by chtěl někdo škodit okolí, přejde na webovou stránku služby Satan (TOR). Zde se zaregistruje a následně přihlásí. Po přihlášení se ocitne na záložce „Malwares“, kde si může havěť na „zakázku“ vyrobit. Určí si výši „výpalného“ v BTC, kterou bude požadovat po oběti zaplatit (70% z té částky ve výsledku vyinkasuje), včetně případného zdražování po uplynutí definované doby („akční cena“). Níže pak stačí stisknout tlačítko „Create new“ a úplně dole stáhnout čerstvý EXE soubor s havětí na míru!

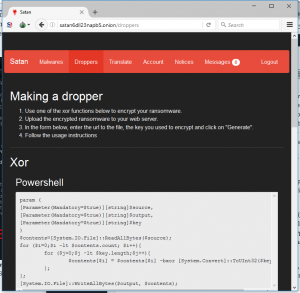

Druhá záložka Droppers pak pomůže s vytvářením „vypouštěče“ havěti. Účelem je znesnadnění detekce ze strany antivirů (zakódování havěti) a distribuce jinou formou, než v klasickém EXE souboru. Nabízen je postup distribuce skrze .CHM soubor a skrze .DOCX Wordovský dokument. Zde je využit klasický trik s automakrem, podobně jako ve starší havěti s názvem Locky. Distribuce havěti tak probíhá s využitím souboru s příponou DOC/DOCX. Otevření dokumentu ve Wordu + trocha nepozornosti pak vede ke spuštění havěti. Forma distribuce ale pochopitelně není omezena na možnosti záložky Droppers.

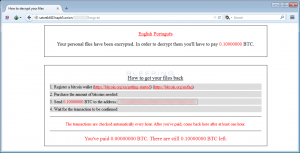

Na záložce Translate se nabízí havěť počeštit. Instrukce o zaplacení a další informace se pak oběti zobrazí třeba právě v českém jazyce.

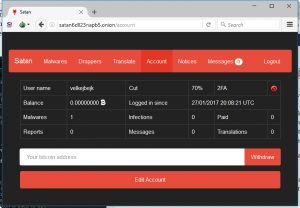

Na záložce Account jsou k vidění statistické informace, především pak počet úspěšných infekcí (=obětí) a množství vybraných peněz. Zároveň se zde uživatel vyplní vlastní bitcoinovou peněženku, kam pak případné výdělky (70% z ceny) odchází.

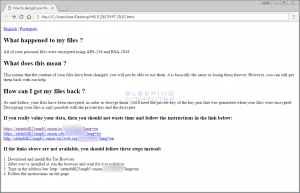

Samotný ransomware pak na PC oběti zašifruje snad vše, co mu příjde pod ruce, včetně RAR a ZIP archivů a pochopitelně všech fotografií z dovolených. Soubory dostanou další příponu .stn. Informace o celé situaci se zobrazí oběti v prohlížeči, včetně odkazů pro zaplacení výpalného. To je pochopitelně ve výši, kterou určil uživatel služby Satan. BTC peněženka směřuje přímo na autora / autory služby Satan, tak aby si mohli ponechat zmíněnou provizi 30%.

Některé obrázky pocházejí ze serveru www.bleepingcomputer.com, neboť havěť pozná přítomnost virtuálního prostředí a svoji činnost předčasně ukončí. A já zde momentálně žádný reálný počítač k testům nemám.

Závěrem tak doufám alespoň v nešikovnost „uživatelů“ této služby, kteří si při neopatrné manipulaci s havětí zašifrují vlastní počítač a raději další pokusy o šíření vzdají 🙂

Šíření této informace považuji za pěknou pitomost!!!

Naopak, není zde zmíněn přesný zdroj, kde satanova fabrika sídlí.

Ta onion adresa nefunguje přes běžný prohlížeč, navíc není uvedena v textu. Takže rozhodně nejde o návod k použití a to i v případě, kdyby tomu tak bylo. Pak je tam dalších plno věcí, které je nutno splnit a o nichž se článek ani nezmiňuje.

… škodolibím uživatelům – to by chtělo opravit.. to je hrůza !!

Jojo, díky. Opraveno. Za to může manželka, měla to po mě přečíst a vyprdla se na to 🙂

Za co všechno my manželky ještě nemůžeme? 🙂 Taky mám jednoho takového doma. 🙂

Umím jen trošku programovat a není pro mě problém naprogramovat cryptolockera za pár minut. Co na to potřebuješ? Jen umět programovat v jakémkoliv jazyku na začátečnické úrovni. Jen prohledat dostupné soubory, vyfiltrovat vhodné přípony souborů a provést zacrpytování souborů pomocí aes a cryptovací klíč aes zacryptovat pomocí rsa. Rsa klíč stáhnout z onion webu založeného přes tor. No a pak napadený pošle bitcoiny a na union webu si zobrazí dešifrovací rsa klíč.Pak už stačí jen šířit cryptolockera, stačí triviálními metodami, není třeba používat sofistikované metody jako zero day díry v javě, protože blbců se najde vždycky dost… A pak už jen užívat zasloužené miliony… A jelikož těch miliónů z cryptelockera mám už hodně a nevím co s něma a jsem altruista, tak pokud někdo chce miliony z cryptolockera, a chce poradit, tak poradím a to zdarma 😀 Otázky pokládejte pod tento příspěvěk.

No a co osedlej si svého ESETA ?

Španělák nikdy nespí a kluci v Esetu nic neřeší takže s Esetem zadarmo na věčné časy…..

BCGU-XEB6-UVC6-FPUX-GF36 2017-06-06

BVNE-X4VA-HRXN-JSWT-RMV9 2017-06-07

BPTH-X87K-GCP4-NPGE-AVXW 2017-06-07

Proč sem dáváš nefunkční klíče, demente?

Budte optarny co pisete, nekdo by nemusel chapat Vas prispevek jako humor a mohlo by Vam to prinest neprijemnosti